Selon le pronostiqueur @Techjunkie Aman, la progression du piratage du micrologiciel système de l'ingénieur logiciel Moahmed Adel pour PS5 a été avancée jusqu'à la version 12.00.

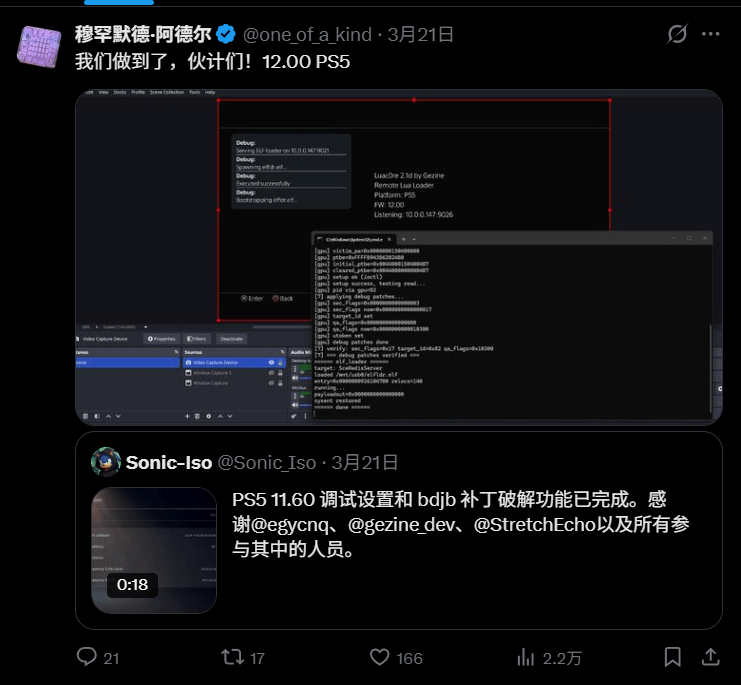

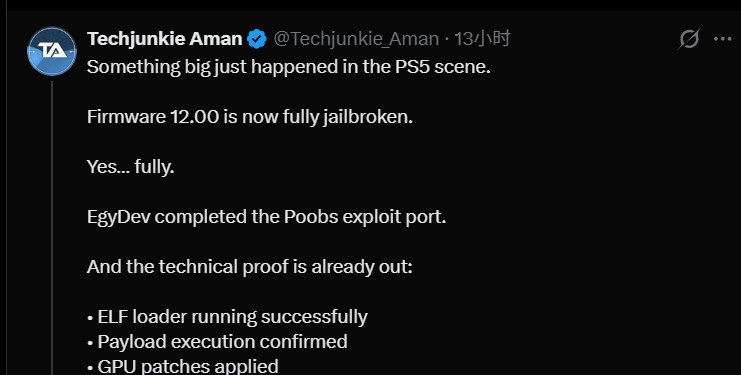

On dit que le développeur a réussi à porter la vulnérabilité du noyau Poobs sur le système PS5 12.00 et a formé une chaîne d'exploitation complète avec la vulnérabilité de la couche utilisateur Luac0re/Mast1c0re. Ce qui a été réalisé jusqu'à présent : le chargeur ELF s'exécute avec succès, l'exécution de la charge utile est confirmée, le correctif GPU est appliqué et la protection de sécurité est contournée.

Cela signifie qu'une chaîne complète d'exploitation des vulnérabilités a été ouverte : couche utilisateur → couche noyau → exécution de code non signé. Il ne s’agit pas simplement de « pénétrer dans le système », mais d’en prendre un véritable contrôle.

Les impacts possibles de cela incluent : l’écosystème logiciel homebrew, la sauvegarde des jeux, les outils et MOD personnalisés, et l’exécution de Linux sur PS5 (plus complet qu’avant).

Il convient toutefois de noter que ce résultat est encore au stade interne et n’a pas encore été rendu public. Auparavant, la méthode de crack nécessitait de posséder le disque ou la version numérique de Star Wars : Revenge :

Il est entendu que la PS5 a commencé à déployer progressivement la version 26.02-13.00.00 le 17 mars, qui a amélioré la technologie PSSR pour PS5 Pro, ajouté de nouvelles fonctionnalités à la version de base de la PS5 et inclus également des améliorations globales des performances et de la stabilité du système.