A l'occasion de la « Journée mondiale des mots de passe » de cette année, le fabricant de sécurité Kaspersky a publié une étude montrant que lorsqu'on utilise un seul GPU haut de gamme pour déchiffrer par force les hachages de mots de passe protégés par l'algorithme MD5, environ 60 % des mots de passe peuvent être déchiffrés en une heure, et environ 48 % d'entre eux peuvent même être piratés en une minute, suscitant de nouvelles inquiétudes dans l'industrie quant à la sécurité des mots de passe traditionnels.

Pour l'étude, Kaspersky a sélectionné un ensemble d'échantillons contenant plus de 231 millions de mots de passe uniques provenant de bases de données de fuites du Dark Web, dont 38 millions étaient de nouvelles données issues du cycle de recherche précédent. Les chercheurs ont utilisé MD5 pour re-hacher ces mots de passe en clair et ont effectué des tests de piratage sur une seule carte graphique NVIDIA RTX 5090. Les résultats ont montré que la grande majorité des mots de passe pouvaient être récupérés dans un délai très court, ce qui a également mis en évidence la fragilité des systèmes de cryptographie modernes dans le contexte de la popularité croissante du matériel haute performance.

Bien que la RTX 5090 ne soit pas une carte graphique grand public pour les utilisateurs d'ordinateurs de bureau ordinaires et qu'elle soit chère, Kaspersky a souligné que cela ne constitue pas un seuil substantiel. Les attaquants peuvent louer des GPU de niveau similaire à faible coût via des services cloud et « facturer à l'heure » pour déchiffrer les mots de passe. Cela signifie que même si une entreprise ou un site Web ordinaire ne déploie pas localement un matériel aussi coûteux, une fois sa base de données de mots de passe divulguée, il sera toujours confronté à des capacités de piratage de haute intensité dans des scénarios d'attaque réels.

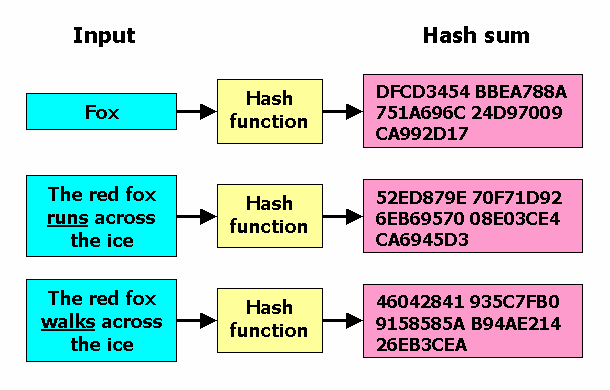

Le rapport de recherche souligne que la conclusion de ce test ne vise pas le mot de passe en clair lui-même, mais souligne le risque structurel des « algorithmes de hachage rapide » : tout système qui s'appuie uniquement sur des algorithmes de hachage à grande vitesse tels que MD5 pour stocker les mots de passe ne sera plus suffisamment sécurisé après le vol de la base de données. Kaspersky a déclaré sans ambages dans le rapport qu '"il ne faut qu'une heure à un attaquant pour déchiffrer trois des cinq mots de passe de la liste divulguée". À mesure que les performances du GPU continuent de s’améliorer, le temps de tampon de sécurité restant pour les hachages de mots de passe traditionnels se raccourcit considérablement.

L'analyse de Kaspersky estime que l'une des principales raisons de l'amélioration de l'efficacité des attaques réside dans la grande prévisibilité de la sélection humaine du mot de passe elle-même. Grâce à l'analyse de plus de 200 millions de mots de passe divulgués, les chercheurs ont découvert que de nombreux utilisateurs utilisent encore des mots de passe « de routine », tels que des mots courants, des séquences de chiffres et des combinaisons de séquences de clavier. De tels modèles peuvent facilement être intégrés dans des attaques par dictionnaire et des algorithmes de craquage optimisés par des règles, ce qui réduit considérablement le temps requis pour des recherches exhaustives.

Cette étude contraste également avec la précédente série d'analyses similaires menée par Kaspersky en 2024. Les résultats montrent que la fragilité globale des mots de passe en 2026 s'est légèrement détériorée par rapport à il y a deux ans. Bien que l'ampleur ne soit pas grande, seulement une augmentation de quelques points de pourcentage, la tendance continue d'évoluer dans le sens d'une « rupture plus facile ». Kaspersky a souligné que la principale motivation des attaquants pour « augmenter la vitesse » vient de l'itération annuelle des performances du GPU, tandis que les améliorations des habitudes des utilisateurs en matière de mots de passe ont presque stagné, ce qui fait que l'écart entre l'attaque et la défense continue de se creuser.

Dans la discussion sur la "Journée mondiale des mots de passe", de nombreux experts en sécurité estiment qu'au lieu de continuer à célébrer la "Journée des mots de passe", il est préférable de changer cette journée en "Journée d'adieu aux mots de passe" pour encourager l'industrie à se débarrasser le plus rapidement possible de la dépendance à l'égard d'un seul mot de passe, ou au moins remodeler complètement l'architecture de sécurité des comptes. Bien que l'affirmation selon laquelle « les mots de passe sont morts » ait été exagérée à plusieurs reprises depuis de nombreuses années, la réalité est que la plupart des utilisateurs et des entreprises s'appuient encore largement sur les mots de passe pour se connecter. Les e-mails promotionnels de sécurité et les campagnes marketing se poursuivent chaque année, mais ils n'ont pas été en mesure d'inverser fondamentalement la situation actuelle de mots de passe faibles, de réutilisation fréquente et de protection médiocre.

Chris Gunner, le « RSSI à la demande » du fournisseur de services gérés Thrive, a déclaré dans une interview par courrier électronique qu'il n'est pas nécessaire d'abandonner complètement les mots de passe, mais que cela doit être intégré dans une « stratégie de sécurité des identités » plus large plutôt que d'exister de manière isolée. Il a souligné que même les mots de passe forts, si l'environnement de gestion des identités et des accès manque de gouvernance unifiée, peuvent s'avérer inefficaces en raison d'une configuration lâche, d'un détournement de session ou d'un abus d'autorisations. Par conséquent, les mots de passe sont mieux liés au deuxième facteur, en donnant la priorité aux facteurs tels que la biométrie, qui sont plus difficiles à contourner.

Gunner a en outre suggéré d'intégrer l'authentification multifacteur à la gouvernance des identités et à la protection des terminaux pour créer un modèle de confiance zéro plus complet et réduire le risque de mouvement latéral après qu'un seul compte soit compromis grâce à un contrôle d'accès raffiné et une vérification continue. Selon lui, les organisations devraient partir du principe que « tôt ou tard, la première porte sera ouverte » et construire plusieurs couches de défense derrière celle-ci, plutôt que de placer tous leurs espoirs dans des mots de passe complexes et dans un « stockage de hachage correct ».

Steven Furnell, membre senior de l'IEEE et professeur de sécurité des réseaux à l'Université de Nottingham, a rappelé que la question des mots de passe ne peut pas se limiter à "apprendre aux utilisateurs à se sauver". Il a déclaré que les mots de passe ne disparaîtront pas vraiment avant longtemps et que le déploiement de technologies de sécurité de nouvelle génération (telles que la connexion sans mot de passe, Passkey, etc.) est également extrêmement inégal. De nombreux sites Web et services ne fournissent pas encore de support, ce qui oblige les utilisateurs à basculer entre les mots de passe traditionnels et les nouvelles solutions, ce qui entraîne une expérience fragmentée et des risques coexistants.

Furnell a souligné que de nombreux services actuels soit n'expliquent pas clairement aux utilisateurs comment créer des mots de passe forts qui répondent aux normes modernes, soit tout simplement ne mettent pas en œuvre des politiques de mot de passe suffisamment strictes, permettant aux utilisateurs de s'inscrire ou de modifier facilement le processus via des mots de passe faibles, ce qui expose les dangers cachés à la source. Selon lui, le véritable signal que cette « Journée mondiale des mots de passe » devrait envoyer n'est pas de demander une fois de plus aux utilisateurs de « renforcer consciemment leur sensibilisation à la sécurité », mais d'exhorter les sites Web et les fournisseurs de services qui utilisent encore des mots de passe comme principale méthode d'authentification à assumer leurs responsabilités en matière de sécurité et à promouvoir la mise en œuvre d'options de connexion plus sécurisées et d'exigences de mot de passe plus raisonnables.

Selon de nombreux experts, qu'il s'agisse d'adopter des règles de gestion des mots de passe plus strictes, ou de passer à des solutions d'authentification multifacteur, Passkey ou même « sans mot de passe », l'initiative ne doit pas incomber entièrement à l'utilisateur final, mais nécessite que les organisations et les fournisseurs de services procèdent à des ajustements architecturaux systémiques. À une époque où la puissance de calcul des GPU est abondante et où les algorithmes de hachage rapides tels que MD5 sont inutiles, tout mot de passe qui se considère comme « complexe, aléatoire et haché » ne doit pas être considéré comme la dernière ligne de défense, mais simplement comme un verrou de base à la porte. Ce qui détermine réellement l’essentiel de la sécurité, c’est l’ensemble du système de contrôle d’identité et d’accès qui la sous-tend.